Eine gestohlene Schweizer Kreditkarte kostet im Dark Web weniger als ein Kaffee. Zugangsdaten zu Unternehmenssystemen sind für wenige Dutzend Dollar erhältlich. Neue Auswertungen zeigen: Cyberangriffe scheitern heute selten an technischen Hürden, sondern immer öfter an frei verfügbaren Logins. Für Schweizer Unternehmen und Nutzer verschiebt sich damit die Ausgangslage vom Ausnahmefall zum realistischen Alltagsszenario.

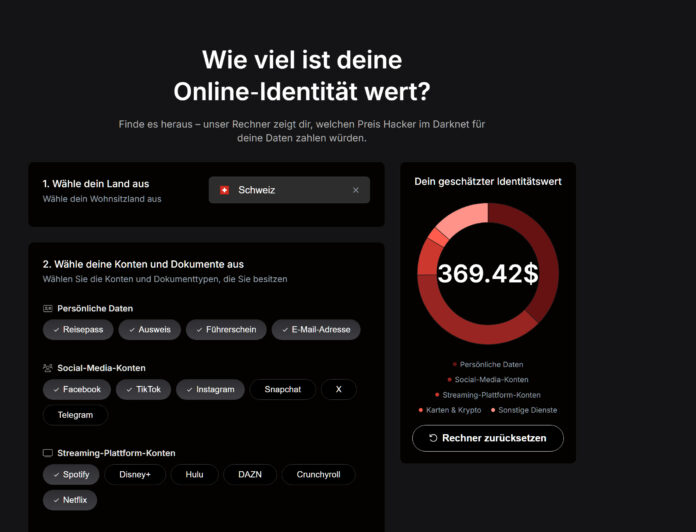

Diese Zahlen stammen aus einer Analyse des Cybersecurity-Anbieters NordVPN in Zusammenarbeit mit NordStellar. Grundlage der Analyse sind rund 75 000 untersuchte Angebote auf einschlägigen Marktplätzen, von denen über 28’000 Datensätze in die Auswertung eingeflossen sind. Die Daten liefern einen strukturierten Einblick in einen funktionierenden Markt. Unterschiedliche Zugangsdaten und Kontotypen werden systematisch gehandelt, mit klar erkennbaren Preisniveaus und regionalen Unterschieden.„Jedes Online-Konto hat im Dark Web seinen Preis“, erklärt Marijus Briedis, CTO bei NordVPN. (Bild unten) „Streaming-Abos, E-Mail-Zugänge, Bank-Logins, Social-Media-Profile. Die meisten Menschen wären überrascht, wie wenig es Kriminelle kostet, ihre gesamte digitale Identität zu kaufen.“

Marijus Briedis, CTO bei NordVPN. (Bild zVg)

Die Schweiz liegt im DACH-Vergleich überdurchschnittlich.

Im Vergleich mit Deutschland und Österreich liegen Schweizer Zahlungskarten preislich leicht höher. Während der Medianpreis in Österreich bei 3,75 US-Dollar und in Deutschland bei 12,68 US-Dollar liegt, werden in der Schweiz 13,16 US-Dollar erzielt. Der europäische Durchschnitt beträgt 11,70 US-Dollar. Diese Preisunterschiede sind aus Sicht von Sicherheitsanalysen relevant, da sie Rückschlüsse auf die erwarteten Nutzungsmöglichkeiten, den Kreditrahmen oder die Erfolgswahrscheinlichkeit bei Missbrauch zulassen. Neben Zahlungsdaten stehen insbesondere Unternehmenszugänge im Fokus. Die Analyse identifizierte 151 Angebote mit Schweizer Geschäfts-E-Mail-Konten. Ein kompromittiertes Office-365-Konto wird im Median für 26,50 US-Dollar gehandelt.

Solche Zugangsdaten sind aus Sicht der Angriffskette besonders relevant, da sie als Einstiegspunkt in interne Systeme dienen können. Im europäischen Kontext wurden rund 4 400 entsprechende E-Mail-Konten mit einem Durchschnittspreis von 25,76 US-Dollar identifiziert. Auffällig ist die Rolle sogenannter Initial Access Broker. Diese Akteure beschaffen gezielt Zugangsdaten und veräussern sie an andere Gruppen, die auf weitergehende Angriffe spezialisiert sind. Diese Arbeitsteilung deutet auf eine zunehmende Professionalisierung der Strukturen hin. Es besteht eine breite Verfügbarkeit unterschiedlicher Kontotypen. Neben Unternehmenszugängen werden zahlreiche weitere Kontotypen gehandelt. Die Preisstruktur zeigt deutliche Unterschiede je nach Verwendungszweck:

- Social-Media-Konten:

Facebook: 38 US-Dollar

TikTok: 60 US-Dollar - Streaming-Dienste:

Netflix: 4.55 US-Dollar

Spotify: 28 US-Dollar - Online-Shopping:

Amazon: 50 US-Dollar - Kryptobörsen:

Coinbase: 107.50 US-Dollar

Binance: 160 US-Dollar

Während günstige Konten oft für Massenangriffe oder Weiterverkäufe genutzt werden, weisen hochpreisige Zugänge in der Regel eine direkte Monetarisierungsmöglichkeit auf, insbesondere im Bereich Kryptowährungen.

Einordnung aus Sicht des Krisenmanagements ISO 22361

Die Ergebnisse sind auch für die Situationsanalyse im Sinne der ISO 22361 relevant. Sie liefern quantitative Hinweise auf zwei zentrale Aspekte: die ökonomische Eintrittsschwelle für Angriffe und die breite Verfügbarkeit kompromittierter Zugangsdaten. Beide Faktoren beeinflussen die Bewertung von Eintrittswahrscheinlichkeiten und potenziellen Schadensszenarien. Insbesondere die niedrigen Preise für Zugangsdaten deuten darauf hin, dass Angriffe mit geringem Ressourceneinsatz durchgeführt werden können. Für Organisationen bedeutet dies, dass Cyberrisiken nicht nur technologisch, sondern auch marktbezogen bewertet werden sollten.

Die Marktdaten zeigen, dass Cyberangriffe heute mit geringem finanziellem Aufwand vorbereitet werden können. Dadurch steigt die Eintrittswahrscheinlichkeit signifikant. Angriffe erfolgen zunehmend automatisiert und in grossem Umfang, etwa durch das systematische Testen gestohlener Zugangsdaten. Für Unternehmen verschiebt sich damit die Risikoperspektive. Kompromittierte Zugangsdaten sind ein realistischer Ausgangspunkt für Vorfälle. Besonders betroffen sind Cloud-Dienste, E-Mail-Systeme und unzureichend segmentierte Netzwerke. Der Erstzugriff erfolgt dabei häufig nicht über komplexe technische Schwachstellen, sondern über gültige, jedoch gestohlene Zugangsdaten. Für Privatnutzer entsteht das Risiko vor allem durch die Verknüpfung mehrerer Dienste. Einzelne kompromittierte Konten können als Ausgangspunkt für weitergehende Zugriffe dienen – insbesondere, wenn Passwörter mehrfach verwendet werden.

Umgang mit Vorfällen und Forderungen

Im Fall eines erfolgreichen Angriffs – etwa durch Ransomware oder Datenabfluss – sehen sich Unternehmen zunehmend mit Erpressungsforderungen konfrontiert. Die Erfahrung aus zahlreichen Vorfällen zeigt: Eine Zahlung bietet keine verlässliche Garantie für eine Datenwiederherstellung oder Löschung. Da Angreifer häufig arbeitsteilig und anonym agieren, ist die Verlässlichkeit zusätzlich reduziert. Behörden empfehlen in der Regel, keine Zahlungen zu leisten. Entscheidend ist, ob ein Unternehmen vorbereitet ist. Dazu gehören definierte Entscheidungsstrukturen, etablierte Incident-Response-Prozesse sowie klare Kommunikationslinien gegenüber Mitarbeitenden, Kunden und der Öffentlichkeit. Ohne diese Vorbereitung führt ein Vorfall häufig zu Verzögerungen, die den Schaden zusätzlich erhöhen. Eine wirksame Prävention besteht aus einer Kombination technischer und organisatorischer Massnahmen. Auf technischer Ebene sind insbesondere Multi-Faktor-Authentifizierung für E-Mail- und Administrationszugänge, Netzwerksegmentierung zur Begrenzung der Angriffsausbreitung sowie regelmässige, getrennt gespeicherte Backups zentral. Ergänzend sind Monitoring-Systeme erforderlich, die ungewöhnliche Aktivitäten frühzeitig erkennen. Auf organisatorischer Ebene sind Schulungen, klare Verantwortlichkeiten und definierte Prozesse entscheidend. Viele erfolgreiche Angriffe nutzen bekannte Schwachstellen und mangelnde Sensibilisierung aus.

NordVPN analysierte in Zusammenarbeit mit der Plattform für das Management von Bedrohungsrisiken NordStellar die Angebote auf Dark-Web-Marktplätzen von Januar 2025 bis Februar 2026. Die Daten stammen aus den von NordStellar indexierten Marktplätzen (darunter BidenCash, Russian Market, Exodus Market und Styx Market), vier nicht indexierten, aufstrebenden Marktplätzen sowie xLeet, einem Marktplatz, der auf Zugangsdaten für Geschäfts-E-Mails spezialisiert ist. Nach der Bereinigung um Duplikate und der Filterung umfasste der endgültige Datensatz über 28.000 einzigartige Angebote, die in 16 Kategorien eingeteilt wurden, mehrere Regionen abdeckten und deren Preise in US-Dollar normalisiert wurden.

Risikoeinschätzung

Die vorliegenden Daten sowie ergänzende Analysen aus der Praxis zeigen eine steigende Angriffsfrequenz bei gleichzeitig sinkenden Einstiegskosten. Das Risiko betrifft nicht nur grosse Unternehmen, sondern zunehmend auch KMU und Privatpersonen. Cybervorfälle sind somit kein Ausnahmeereignis mehr, sondern ein realistisches Szenario im operativen Alltag. Entsprechend müssen sie in Risikoanalysen, Business-Continuity-Planung und Krisenmanagement integriert werden.

Cisco: Industrielle KI erhöht Komplexität und Angriffsfläche

Eine aktuelle Studie von Cisco («State of Industrial AI Report») zeigt, dass sich die Ausgangslage durch den zunehmenden Einsatz künstlicher Intelligenz weiter verändert. 56 Prozent der europäischen Industrieunternehmen nutzen KI bereits in laufenden Prozessen, 16 Prozent in grossem Umfang. Damit verschiebt sich der Fokus von Pilotprojekten zur breiten Skalierung. Die Studie macht deutlich, dass diese Entwicklung erhebliche Anforderungen an Infrastruktur und Sicherheit stellt. 97 Prozent der Unternehmen erwarten steigende Anforderungen an ihre Netzwerke, insbesondere hinsichtlich Latenz, Konnektivität und Verarbeitungskapazitäten. 93 Prozent sehen drahtlose Netzwerke als zentrale Voraussetzung für den KI-Einsatz. Gleichzeitig gehen 48 Prozent davon aus, dass die Anforderungen an stabile Verbindungen deutlich steigen werden. Cybersicherheit wird dabei als zentrale Grundlage betrachtet. 95 Prozent der Unternehmen betrachten sie als entscheidend für den Aufbau KI-fähiger Infrastrukturen. Dennoch nennen 34 Prozent Sicherheitsbedenken als grösstes Hindernis bei der Einführung. Parallel dazu erwarten 80 Prozent der Unternehmen, dass KI selbst zur Verbesserung der Cybersicherheit beiträgt, etwa durch automatisierte Bedrohungserkennung oder eine schnellere Analyse von Anomalien. Diese doppelte Rolle erhöht jedoch die Komplexität der Systeme.

Ein strukturelles Problem bleibt die Zusammenarbeit zwischen IT und operativer Technologie. Nur 59 Prozent der Unternehmen berichten von enger Kooperation, während 41 Prozent kaum oder keine Zusammenarbeit feststellen. Gerade in industriellen Umgebungen kann dies dazu führen, dass Sicherheitslücken an den Schnittstellen entstehen. Auch finanziell gewinnt das Thema an Gewicht. 43 Prozent der Unternehmen investieren bereits 11 bis 20 Prozent ihres IT/OT-Budgets in KI, weitere 43 Prozent 5 bis 10 Prozent. Für das Krisenmanagement ergibt sich daraus eine klare Konsequenz: Die Angriffsfläche wächst durch zunehmende Vernetzung und Datenströme, während gleichzeitig die Abhängigkeit von stabilen Systemen steigt. Somit betreffen Störungen nicht nur IT-Prozesse, sondern zunehmend auch physische Abläufe in Produktion und Infrastruktur. Der «Cisco State of Industrial AI Report» basiert auf Daten einer weltweiten Umfrage unter mehr als 1‘000 Entscheidungsträgern im Bereich Betriebstechnologie, die von Cisco in Zusammenarbeit mit Sapio Research durchgeführt wurde. Die Umfrageteilnehmer stammen aus 19 Ländern und 21 Branchen, davon kommen 500 aus Europa . Sie repräsentieren eine Vielzahl von Branchen, darunter Fertigung, Transport/Logistik, Energie/Versorgung und weitere. Die Studie fasst die Ergebnisse von Entscheidungsträgern in Unternehmen mit einem Jahresumsatz von mehr als 100 Millionen US-Dollar zusammen.

- Download für Cisco State of Industrial AI: Report for Global

- Download für Cisco State of Industrial AI: Report for EMEA