Ein IT-Dienstleister, den kaum jemand kennt, verliert die Daten von 25 Millionen Menschen. Gleichzeitig zeigen Forscher, dass selbst Passwortmanager unter bestimmten Bedingungen zur Falle werden können. Zwei aktuelle Fälle, eine gemeinsame Botschaft: Digitale Sicherheit endet nicht an der eigenen Firewall schreibt Malwarebytes, ein amerikanisches Cybersicherheitsunternehmen, das Software zum Schutz von Computern und Mobilgeräten vor schädlicher Software und anderen digitalen Bedrohungen entwickelt.

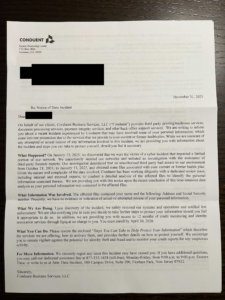

Der Name Conduent sagt den meisten Menschen nichts. Und genau das ist das Problem. Der US-amerikanische IT-Dienstleister arbeitet im Hintergrund für mehr als 500 Behörden und wickelt Leistungen für über 100 Millionen Menschen ab – Sozialhilfe, Krankenversicherung, staatliche Transferzahlungen. Als die Ransomware-Gruppe SafePay in seine Systeme einbrach, merkten die eigentlich Betroffenen – Bürgerinnen, Patienten, Sozialleistungsempfänger – zunächst gar nichts.

Zahlen, die wachsen

Was Conduent als überschaubare Datenpanne mit rund 10,5 Millionen Betroffenen meldete, entpuppte sich als massiv unterschätzte Katastrophe. Allein im US-Bundesstaat Texas musste die Zahl von anfänglich 4 Millionen auf 15,4 Millionen Betroffene nach oben korrigiert werden – insgesamt sind mittlerweile über 25 Millionen Menschen betroffen, Tendenz steigend. Die Angreifer hatten rund drei Monate lang unbemerkt Zugriff auf die Systeme und exfiltrierten dabei rund 8 Terabyte an Daten.

Die gestohlenen Datensätze sind hochsensibel: vollständige Namen, Adressen, Geburtsdaten, Sozialversicherungsnummern sowie medizinische und versicherungsbezogene Informationen. Diese Kombination ermöglicht langfristigen Identitätsmissbrauch, medizinischen Betrug und hochgradig zielgerichtetes Phishing. Experten warnen: Die Folgen solcher Datenpannen begleiten Betroffene nicht Monate, sondern Jahre.

Besonders beunruhigend ist die Struktur des Falls. Viele Betroffene haben nie direkt mit Conduent interagiert – ihr Kontakt bestand ausschliesslich mit staatlichen Behörden, Krankenversicherern oder Arbeitgebern, die Conduent im Hintergrund nutzen. Für diese Organisationen taucht «der Angriff» nie in den eigenen Logs auf, weil der Einbruch in einer Drittanbieter-Umgebung stattfand, die man zwar nutzt, aber nicht kontrolliert.

Das strukturelle Problem der IT-Lieferkette

Der Fall Conduent ist kein Einzelfall – er ist symptomatisch für ein wachsendes Risiko in modernen IT-Lieferketten. Je mehr Organisationen kritische Prozesse an spezialisierte Dienstleister auslagern, desto grösser wird die Angriffsfläche ausserhalb der eigenen Kontrollsphäre. Wer haftet, wenn der Drittanbieter versagt? Welche Transparenzpflichten bestehen gegenüber Betroffenen? Diese Fragen stellen sich nicht nur in den USA – sondern auch für Behörden und Unternehmen in der Schweiz.

Während Conduent zeigt, wie gefährlich ausgelagerte IT-Infrastruktur sein kann, belegt ein zweiter aktueller Fall, dass selbst Werkzeuge, die der Sicherheit dienen sollen, Schwachstellen aufweisen können. Sicherheitsforscher haben cloud-basierte Passwortmanager wie LastPass, Bitwarden und Dashlane systematisch analysiert – und dabei mehrere Angriffszenarien beschrieben, die unter bestimmten Bedingungen eine vollständige Passwort-Leckage ermöglichen.

Das Kernproblem liegt in der Cloud-Architektur selbst. Sie ist komfortabel, synchronisiert Passwörter geräteübergreifend und erlaubt Teamfunktionen – vergrössert aber gleichzeitig die Angriffsfläche erheblich. Wer seine Passwörter in der Cloud speichert, vertraut darauf, dass der Anbieter-Server jederzeit integer ist. Genau das können die Forscher nicht garantieren.

Vier konkrete Schwachstellen

Die Analyse identifiziert vier übergreifende Angriffsmuster:

-

Manipulierte Schlüsselverteilung: In Benutzergruppen werden Wiederherstellungs- und Gruppenschlüssel oft ohne Authentizitätsgarantie vom Server abgerufen – ein kompromittierter Server könnte unbemerkt Zugriff ermöglichen.

-

Iterations-Angriff: Auf einem kompromittierten Server könnte ein Angreifer die PBKDF2-Iterationen von 600’000 auf lediglich 2 reduzieren – das Master-Passwort wäre danach mit Brute-Force trivial zu knacken.

-

Auto-Recovery-Missbrauch: Über manipulierte Wiederherstellungsoptionen lassen sich Tresorschlüssel im grossen Stil heimlich extrahieren, ohne dass der Nutzer etwas bemerkt.

-

Downgrade-Angriffe: Rückwärtskompatibilität mit älteren Clients öffnet Türen für Angriffe auf schwächere Verschlüsselungsschemata.

Die Forscher betonen ausdrücklich: Diese Angriffe sind hochgradig zielgerichtet und setzen eine erhebliche Vorkompromittierung voraus. Cloud-Passwortmanager bleiben deutlich sicherer als Passwort-Wiederverwendung oder das Speichern in Tabellenkalkulationen. Viele der beschriebenen Schwachstellen wurden nach verantwortungsvoller Offenlegung bereits behoben.

Dennoch gelten erhöhte Vorsichtsmassnahmen – insbesondere für Unternehmensumgebungen: Kontowiederherstellung, gemeinsame Tresore und Organisationsmitgliedschaft sollten besonders kritisch konfiguriert werden. Und für alle Nutzer gilt unverändert: Multi-Faktor-Authentifizierung aktivieren. Sie bleibt die wirksamste Zusatzabsicherung – egal ob der Angriff über einen Drittanbieter, einen kompromittierten Server oder das Headset auf dem Schreibtisch erfolgt.