Der „World Password Day” ist ein Relikt aus einer anderen IT-Zeit. Während Nutzer noch immer über Sonderzeichen und Mindestlängen diskutieren, hat sich die Realität der Angriffe längst verändert. Oft reicht es heute bereits, sich korrekt anzumelden. Genau darin liegt die eigentliche Bedrohung: Identitäten sind zum neuen Einfallstor geworden.

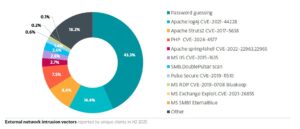

Die aktuelle Analyse des Sicherheitsanbieters ESET bringt diese Entwicklung präzise auf den Punkt. Im jüngsten Threat Report zeigt sich eine klare Tendenz: Angriffe zielen nicht mehr primär auf technische Schwachstellen, sondern auf Zugangsdaten. E-Mail-Bedrohungen haben im zweiten Halbjahr 2025 um 36 Prozent zugenommen, angeführt von Phishing-Kampagnen, die gezielt auf Anmeldedaten abzielen. Gleichzeitig bleibt „Password Guessing” einer der dominierenden Angriffsvektoren bei externen Netzwerkzugriffen. Das Muster ist konsistent: Der Weg ins Unternehmen führt über kompromittierte Identitäten. Wie konkret diese Bedrohung ist, zeigt ein typisches Szenario aus der Praxis: Ein kompromittiertes Microsoft-365-Konto ermöglicht Angreifern nicht nur den Zugriff auf E-Mails, sondern auch auf interne Kommunikationsstrukturen. Innerhalb kürzester Zeit können täuschend echte Zahlungsanweisungen platziert oder weitere Zugänge erschlossen werden – häufig der Einstiegspunkt für weitergehende Angriffe bis hin zu Ransomware.

Michael Schröder (Bild: ESET)

„Viele Angriffe beginnen heute mit einer ganz normalen Anmeldung“, sagt Michael Schröder, Head of Product Marketing bei ESET Deutschland. „Genau deshalb dürfen Unternehmen Passwörter nicht länger alleinlassen. Multi-Faktor-Authentifizierung sorgt dafür, dass ein gestohlenes Passwort nicht automatisch zum Zugang ins Unternehmen wird. Wichtig ist aber, dass MFA sauber eingeführt und im Alltag akzeptiert wird.“

Echtzeit-Herausforderung

Das Problem ist strukturell. Die klassische Sicherheitslogik geht davon aus, dass ein Angriff erkennbar ist, beispielsweise durch Schadcode oder ungewöhnliche Aktivitäten. Wenn sich ein Angreifer jedoch mit echten Zugangsdaten anmeldet, sieht der Zugriff zunächst legitim aus. Genau das wird zur Herausforderung für Security Operations Center: Die Grenze zwischen normalem Verhalten und Angriff verschwimmt. Der Angreifer ist nicht mehr der Eindringling, sondern tritt als scheinbar berechtigter Nutzer auf. Hinzu kommt die Geschwindigkeit moderner Angriffe. Zwischen dem Diebstahl von Zugangsdaten und ihrer Nutzung liegen oft nur Minuten oder wenige Stunden. Organisationen haben damit kaum Zeit, auf klassische Weise zu reagieren – die Kompromittierung wird zur Echtzeit-Herausforderung.

Diese Entwicklung ist auch eine Folge der Professionalisierung des Cybercrime-Marktes. Infostealer wie Formbook oder Agent Tesla sammeln systematisch Zugangsdaten, Browserinformationen und Session-Cookies. Diese Daten werden anschließend gehandelt oder direkt für Angriffe genutzt. Parallel dazu haben sich Phishing-Kampagnen stark weiterentwickelt. Sie sind heute oft sprachlich präzise, kontextbezogen und technisch sauber umgesetzt. Entsprechend steigt die Erfolgsquote. Vor diesem Hintergrund wirkt die Fokussierung auf die Stärke von Passwörtern fast nostalgisch. Natürlich sind starke, einzigartige Passwörter nach wie vor eine notwendige Grundlage. Sie sind aber nicht mehr ausreichend. Wer heute ausschliesslich auf Passwörter setzt, betreibt faktisch Risikoverlagerung statt Risikominimierung.

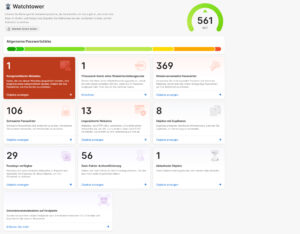

Screenshot Watchtower von 1Password

Simpel

Hier setzt die Multi-Faktor-Authentifizierung (MFA) an. Der Mechanismus ist simpel: Neben dem Passwort wird ein zweiter Faktor verlangt, etwa ein Einmalcode, eine Authenticator-App oder ein Hardware-Token. Entscheidend ist die Wirkung: Ein gestohlenes Passwort allein genügt nicht mehr, um Zugriff zu erhalten. Damit werden viele der heute üblichen Angriffsvektoren wirksam erschwert. Gleichzeitig zeigt die Praxis, dass auch MFA kein Endpunkt der Entwicklung ist. Moderne Angriffstechniken wie Session-Hijacking oder sogenannte MFA-Fatigue-Angriffe zielen darauf ab, auch zusätzliche Faktoren zu umgehen. Die Entwicklung geht daher bereits weiter – hin zu phishing-resistenten Verfahren wie Passkeys sowie zu kontextbasierten Sicherheitsmodellen.

Doch die Einführung von MFA ist kein rein technisches Projekt. Genau hier liegt die operative Komplexität, die in vielen Unternehmen unterschätzt wird. Unterschiedliche Nutzergruppen haben unterschiedliche Anforderungen. So benötigen Administratoren andere Zugriffsmodelle als externe Dienstleister. Mobile Mitarbeitende stellen andere Anforderungen als stationäre Arbeitsplätze. Hinzu kommen Sonderfälle wie verlorene Geräte, Notfallzugänge und Legacy-Systeme ohne moderne Authentifizierungsmöglichkeiten. In der Praxis scheitern MFA-Projekte oft nicht an der Technik selbst, sondern an ihrer Integration in den Alltag. Sind Prozesse nicht sauber definiert oder fehlt die Nutzerakzeptanz, entstehen Umgehungslösungen – und damit neue Risiken. Sicherheit, die nicht genutzt wird, existiert faktisch nicht.

Parallel dazu verschärft sich der regulatorische Druck. Im Kontext der europäischen NIS2-Richtlinie wird die Multi-Faktor-Authentifizierung zunehmend als Bestandteil eines angemessenen Risikomanagements betrachtet. Auch wenn die Schweiz nicht direkt an EU-Recht gebunden ist, wirken sich diese Standards indirekt aus. Unternehmen mit internationalen Verflechtungen oder kritischen Infrastrukturen werden sich diesen Anforderungen kaum entziehen können. Damit entwickelt sich MFA von einer Best Practice zu einem Governance-Thema.

Für die Unternehmensführung ergibt sich daraus eine klare Konsequenz: Identity Security ist kein IT-Detail mehr, sondern Teil der operativen Resilienz. Wer den Zugriff auf Systeme nicht sauber kontrolliert, verliert im Ernstfall die Kontrolle über das eigene Unternehmen. Angriffe über kompromittierte Konten sind oft der Beginn komplexerer Szenarien – von Datendiebstahl über Ransomware bis hin zu gezielter Sabotage. Der „World Password Day” könnte in diesem Kontext eine neue Funktion erhalten. Nicht als Erinnerung an Passwortregeln, sondern als Anlass für einen systematischen Sicherheitscheck.

Die zentralen Fragen sind strategischer Natur:

- Welche Zugänge sind geschäftskritisch?

- Wo fehlt ein zweiter Faktor?

- Welche externen Partner haben Zugriff auf interne Systeme?

- Und wie schnell erkennt das Unternehmen, wenn ein Konto missbraucht wird?

Besonders heikel sind dabei Altlasten. Legacy-Anwendungen, die keine moderne Authentifizierung unterstützen, bleiben oft ungeschützt oder werden mit provisorischen Lösungen abgesichert. Gleichzeitig sind genau diese Systeme häufig geschäftskritisch. Hier entsteht ein Spannungsfeld zwischen Betriebssicherheit und IT-Sicherheit, das aktiv gemanagt werden muss. Gleichzeitig zeichnet sich bereits der nächste Entwicklungsschritt ab: Sicherheitsmodelle, die nicht nur auf Identität, sondern auch auf Kontext setzen. Konzepte wie Conditional Access, Device Trust und Zero Trust verschieben die Entscheidung über Zugriff weg von einer einmaligen Anmeldung hin zu einer kontinuierlichen Bewertung von Nutzer, Gerät und Verhalten.

Für Nutzer und Unternehmen gilt letztlich dieselbe Erkenntnis: Identität ist der neue Perimeter. Während klassische Netzgrenzen durch Cloud-Nutzung und Remote-Arbeit verschwimmen, rückt der einzelne Zugang in den Mittelpunkt der Sicherheitsarchitektur. Wer diesen Zugang schützt, erhöht die eigene Widerstandsfähigkeit erheblich. Wer ihn vernachlässigt, öffnet die Tür – oft ohne es zu merken. Die zentrale Erkenntnis ist damit klar: Passwörter sind nicht obsolet, aber sie sind nicht mehr ausreichend, um sich zu verteidigen. In einer Bedrohungslage, in der sich Angreifer als legitime Nutzer ausgeben und Angriffe in Echtzeit erfolgen, reicht ein einzelner Faktor nicht mehr aus. Multi-Faktor-Authentifizierung ist daher kein Zusatz mehr, sondern die Mindestanforderung – und zugleich nur ein erster Schritt hin zu einer umfassenden Identity-Sicherheitsstrategie.